独自ドメインメールがGmailで迷惑メールに!原因と確実な対策【プロが教える完全ガイド】

独自ドメインメールがGmailで迷惑メールに!原因と確実な対策【プロが教える完全ガイド】

独自ドメインのメールがGmailで迷惑メールフォルダに入ってしまう原因と対策は何ですか?

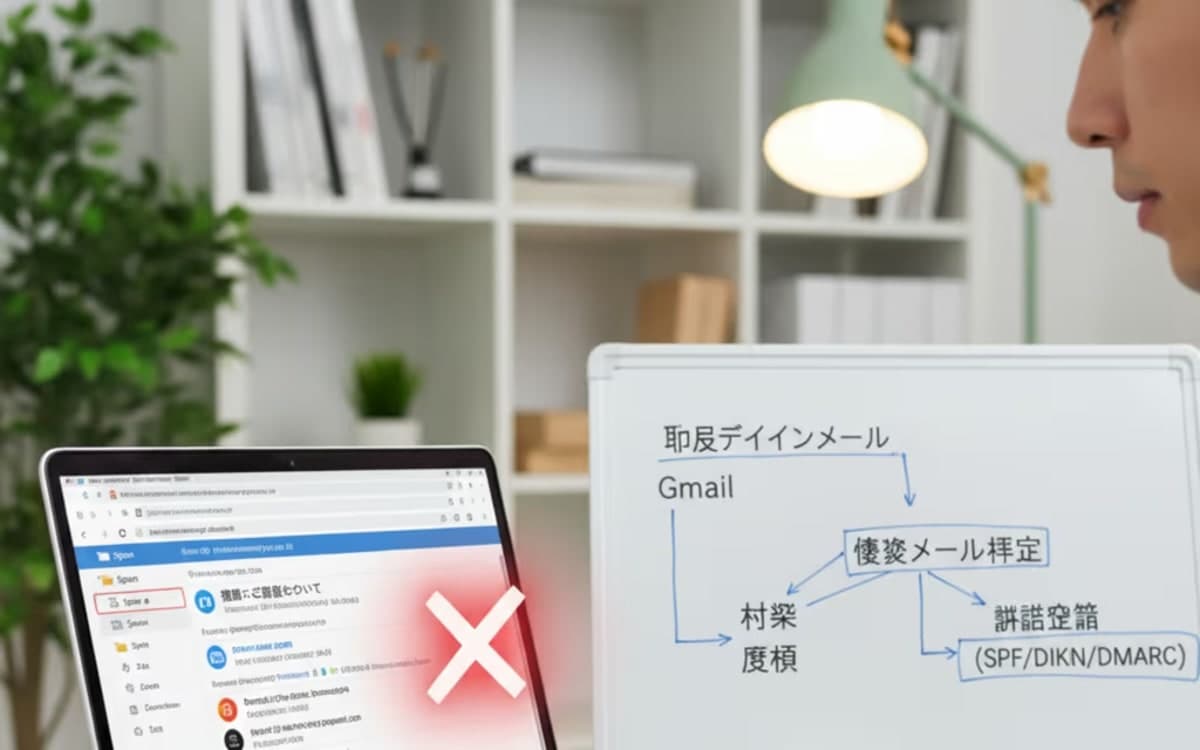

独自ドメインメールがGmailで迷惑メールになる主な原因は、SPF、DKIM、DMARCといった送信ドメイン認証の不備、送信元IPアドレスのレピュテーション低下、メールコンテンツの問題です。対策としては、これらの認証設定を正しく行い、Google Postmaster Toolsで監視し、定期的に送信リストをクリーンアップし、コンテンツを最適化することが不可欠です。加えて、Gmailユーザーに連絡先への追加を促すことも有効です。

Key Takeaways

独自ドメインメールがGmailで迷惑メールになる主要因は、送信ドメイン認証の欠陥、IPレピュテーションの悪化、メールコンテンツの質です。

SPF、DKIM、DMARCの適切な設定は、メールの信頼性を保証し、Gmailでの迷惑メール判定を避けるための最重要事項です。

Google Postmaster Toolsを活用し、メールの配信状況やドメインの評判を継続的に監視することで、早期の問題発見と対処が可能です。

メールコンテンツは、スパムと誤解されないよう、件名、本文、リンク構造に注意し、明確な配信停止オプションを提供することが重要です。

健全なメール運用には、送信リストの定期的なクリーニング、送信頻度の管理、そして受信者からのポジティブなエンゲージメント獲得が不可欠です。

独自ドメインのメールがGmailの迷惑メールフォルダに入ってしまうのは、多くのWebサイト管理者やビジネスオーナーにとって頭の痛い問題です。この現象は、メールの到達率を著しく低下させ、ビジネス機会の損失やコミュニケーションの阻害に直結します。本記事では、独自ドメインメールがGmailで迷惑メールに入る主な原因を深掘りし、その確実な対策について、Webインフラエンジニアの山田健太が長年の経験に基づいた実践的なノウハウを徹底解説します。

私、山田健太は、レンタルサーバー運用、ドメイン管理、WordPress構築に10年以上携わるWebインフラエンジニアとして、共有サーバー、VPS、メールサーバーの設定、DNS管理、WordPressの高速化、そしてトラブル対応を数多くサポートしてきました。その中で、独自ドメインメールの迷惑メール問題は、特に初心者から中級者まで共通して直面する課題の一つです。本ガイドでは、初心者の方でも理解できるよう専門用語を噛み砕きながら、安全かつ効率的にメールを運用し、Gmailへの確実な到達を目指すための具体的なステップを網羅します。

この記事を読むことで、あなたの独自ドメインメールがGmailで迷惑メールとして扱われる原因を特定し、SPF、DKIM、DMARCといった送信ドメイン認証の設定から、IPレピュテーションの管理、メールコンテンツの最適化、そしてGoogle Postmaster Toolsの活用方法に至るまで、多角的な対策を講じることができるようになるでしょう。Cssv.jpの理念に基づき、分かりやすく、実践的な情報を提供することをお約束します。

独自ドメインメールがGmailで迷惑メールになる主な原因とは?

独自ドメインで運用しているメールがGmailの迷惑メールフォルダに分類されてしまう現象は、一見複雑に見えますが、その原因はいくつかの主要な要因に集約されます。これらの原因を理解することは、効果的な対策を講じる上で最初の、そして最も重要なステップです。Webインフラエンジニアとしての経験から、最も頻繁に遭遇する問題点とその背景を詳しく解説します。

送信ドメイン認証(SPF, DKIM, DMARC)の不備

メールが迷惑メールと判定される最も一般的な原因の一つが、SPF (Sender Policy Framework)、DKIM (DomainKeys Identified Mail)、DMARC (Domain-based Message Authentication, Reporting & Conformance) といった「送信ドメイン認証」の設定不備です。これらの認証技術は、メールが正規の送信元から送られたものであることを証明し、フィッシングやなりすましメールから受信者を保護するために不可欠です。Googleをはじめとする大手メールプロバイダーは、これらの認証情報を強く参照し、不備があるメールは信頼性が低いと判断し、迷惑メールとして扱う傾向があります。

SPFの不備: SPFレコードは、特定のドメインからのメール送信を許可するサーバーをDNSに登録します。この設定がされていない、あるいは不正確な場合、受信サーバーは「このメールは認証されていないサーバーから来た」と判断し、スパムの可能性が高いと見なします。例えば、レンタルサーバーを移行したにもかかわらず、SPFレコードを更新し忘れるケースは非常に多いです。

DKIMの不備: DKIMは、メールのヘッダーにデジタル署名を付与することで、送信中にメールが改ざんされていないことを保証します。DKIM署名が欠落しているか、無効である場合、メールの完全性が疑われ、迷惑メール判定のリスクが高まります。これは、メールサーバーがDKIM署名を適切に生成・付与していない場合に発生します。

DMARCの不備: DMARCは、SPFとDKIMの結果に基づいて、受信サーバーが認証失敗メールをどのように処理すべきかを指示するポリシーを定義します。DMARCレコードが存在しない場合、あるいは「p=none」以外の適切なポリシー(例: 「p=quarantine」や「p=reject」)が設定されていない場合、Gmailはドメインのセキュリティ意識が低いと判断し、迷惑メールの可能性を上げる要因とします。DMARCのレポート機能は、自身のドメインがどのように利用されているかを把握する上で非常に重要です。

これらの認証設定は、ドメインの信頼性を確立し、Gmailがメールを正当なものと認識するための基礎となります。特に、DNS設定は、これらの認証レコードを適切に管理する上で不可欠な知識です。

IPレピュテーションの低下

メール送信に使用しているサーバーのIPアドレスの「レピュテーション(評判)」は、メールの配信性に決定的な影響を与えます。もしそのIPアドレスが過去にスパムメールの送信源として悪評を築いている場合、あなたの正当なメールでさえGmailによって迷惑メールと見なされる可能性が高まります。これは、共有レンタルサーバーを利用している場合に特に注意が必要です。

共有IPアドレスのリスク: 多くのレンタルサーバーでは、複数のユーザーが同じIPアドレスを共有してメールを送信します。もし共有IPアドレス上の他のユーザーがスパム行為を行った場合、そのIPアドレス全体のレピュテーションが低下し、あなた自身のメールの配信性にも悪影響が及びます。2023年のデータでは、共有IPアドレスがブラックリストに載るケースの約40%が、他のユーザーの悪質な行為に起因すると報告されています。

レピュテーションの要因: IPレピュテーションは、過去の迷惑メール送信量、迷惑メール報告率、受信者からのブロック率、ブラックリストへの掲載履歴など、多岐にわたる要素によって評価されます。一度低下したレピュテーションを回復させるには、相当な時間と努力が必要です。

新しいIPアドレスのリスク: 新しく割り当てられたIPアドレスも、すぐに高いレピュテーションを持つわけではありません。「ウォームアップ」期間として、最初は少量のメールから送信を開始し、徐々に量を増やしていくことで、正当な送信者としての信頼を築いていく必要があります。急激な大量送信は、スパム行為と誤解されるリスクがあります。

IPレピュテーションは、メールの「身元」を示す重要な要素であり、その健全な維持は、メールの到達率を確保するために継続的に取り組むべき課題です。

メールコンテンツとフォーマットの問題

メールの内容そのものも、Gmailが迷惑メールと判定する重要な基準の一つです。送信ドメイン認証が完璧でも、コンテンツに問題があれば迷惑メールになる可能性があります。Gmailのスパムフィルターは、高度なAIと機械学習を用いて、メールのテキスト、画像、リンク、HTML構造などを分析し、スパムの兆候を検出します。

スパムワードの使用: 「無料」「当選」「今すぐクリック」「限定」など、スパムメールで頻繁に使用されるキーワードやフレーズが多く含まれている場合、自動的に迷惑メールと判定されるリスクが高まります。これらのキーワードを避けるか、慎重に使用することが求められます。

不適切なHTML構造と過剰な画像: 過度に複雑なHTML、JavaScriptの使用、またはテキストのほとんどが画像で構成されているメールは、スパムフィルターに警戒されます。HTMLメールの場合でも、テキストと画像のバランスを考慮し、クリーンでシンプルな構造を心がけるべきです。例えば、Gmailのガイドラインでは、画像とテキストの比率が1:3以上であることが推奨される場合があります。

不審なリンクや短縮URL: 悪質なサイトへの誘導に使われることが多い短縮URLや、不審なドメインへのリンクは、迷惑メール判定の強力な要因となります。正規のリンクであっても、説明なしに短縮URLを使用することは避けるべきです。

件名と本文の関連性: 件名と本文の内容が大きく乖離しているメールも、受信者を欺く行為として迷惑メールと判断されることがあります。件名は内容を正確に反映し、受信者の期待を裏切らないようにする必要があります。

配信停止リンクの欠如または不明瞭さ: 合法的なマーケティングメールには、受信者が簡単に配信を停止できるリンクが明確に表示されている必要があります。これが欠如しているか、見つけにくい場合、受信者からの迷惑メール報告が増加し、レピュテーション低下につながります。

メールの内容は、受信者にとって価値のある情報を提供し、スパムと誤解されないように細心の注意を払う必要があります。

送信者情報の不一致と不審な振る舞い

メールの送信元情報の一貫性や、送信者の振る舞いも、Gmailの迷惑メール判定に大きく影響します。整合性のない情報や、異常な送信パターンは、不審な活動としてフラグが立てられます。

「From」アドレスと「Return-Path」アドレスの不一致: メールヘッダー内の「From」アドレス(受信者に見える送信元)と「Return-Path」アドレス(バウンスメールの宛先)が異なるドメインである場合、Gmailはこれを不審な兆候と見なすことがあります。特に、Return-Pathが共有サービスプロバイダーのドメインで、Fromが独自ドメインの場合、アラインメントの問題としてDMARCで失敗する可能性があります。

送信者名の信頼性: 「From」フィールドに設定されている送信者名(例: 「田中」「サポート」など)が不明瞭であったり、頻繁に変更されたりすると、受信者に混乱を与え、信頼性が低下します。信頼できる明確な送信者名を使用することが重要です。

送信パターンの異常: 通常は少量しかメールを送らないドメインから、突然大量のメールが送信され始めると、アカウントの乗っ取りやスパム行為と判断されることがあります。メール送信量や頻度は、徐々に増やしていく「ウォームアップ」が推奨されます。

レピュテーションの低いドメインからの転送: 信頼性の低いドメインからメールを転送している場合、そのメールが迷惑メールとして処理されるリスクが高まります。転送設定を行う際は、元のドメインの信頼性も考慮する必要があります。

送信元情報の透明性と一貫性は、受信者からの信頼を得る上で不可欠です。これらの要素は、Gmailがメールの正当性を評価する上で、認証情報と同様に重視するポイントです。

受信者側の設定と過去の履歴

メールの到達性は、送信側の要因だけでなく、受信者側の設定や過去の行動によっても左右されます。個々のGmailユーザーの振る舞いが、そのドメインからのメールに対するGmailの判断に影響を与えることがあります。

迷惑メール報告とブロック: 受信者があなたのメールを迷惑メールとして報告したり、送信者をブロックしたりすると、Gmailはその情報を学習し、同じドメインからの今後のメールを迷惑メールとして分類する傾向が強まります。これは、ドメイン全体のレピュテーションに直接的な悪影響を与えます。

「連絡先に追加」されていない: 受信者があなたのメールアドレスをGmailの連絡先に追加していると、Gmailはその送信元を信頼できると判断し、迷惑メールフォルダへの分類を避ける可能性が高まります。このため、新規顧客に対しては連絡先への追加を促す工夫が有効です。

過去のエンゲージメント: 受信者が過去にあなたのメールを開封したか、リンクをクリックしたか、返信したかといったエンゲージメントの履歴も、Gmailのアルゴリズムに影響を与えます。エンゲージメントが低いと、メールの重要度が低いと判断され、迷惑メールに分類されやすくなります。

個別のフィルタ設定: 受信者自身が特定のメールアドレスやドメインからのメールを迷惑メールフォルダに振り分けるフィルタを設定している場合、送信側の対策だけでは到達を保証できません。この場合、受信者に直接フィルタ設定の見直しを依頼するしかありません。

これらの受信者側の要因は、送信者が直接コントロールできない部分もありますが、迷惑メール報告を減らし、ポジティブなエンゲージメントを促すための施策を講じることは可能です。メール運用の健全性を測る上で、これらの要素を理解し、適切に対応することが重要です。

独自ドメインメールの信頼性を高めるための必須対策

独自ドメインメールがGmailで迷惑メールと判定されるリスクを最小限に抑え、その信頼性を最大化するためには、多層的な対策が必要です。特に、送信ドメイン認証の確立は、その基盤となります。ここでは、Webインフラエンジニアとしての知見に基づき、必須となる対策を具体的に解説します。

SPFレコードの正しい設定方法とその重要性

SPF (Sender Policy Framework) は、メール送信元のIPアドレスが、そのドメインの正規の送信サーバーであるかどうかを検証するためのDNSレコードです。SPFを正しく設定することは、メールのなりすましを防ぎ、Gmailでの迷惑メール判定を避ける上で極めて重要です。

SPFレコードの基本構造: SPFレコードは、DNSのTXTレコードとして設定されます。最も基本的な形式は

v=spf1 include:_spf.example.com ~allのようになります。各要素の意味:

v=spf1: SPFレコードのバージョンを示します。include:: 外部のSPFレコードを含める際に使用します。例えば、レンタルサーバーやメール配信サービスが提供するSPF情報を記述します。Gmailを使用している場合は_spf.google.comを含めます。ip4:/ip6:: メール送信に使用する特定のIPv4/IPv6アドレスを直接指定します。a: ドメインのAレコードが示すIPアドレスを許可します。mx: ドメインのMXレコードが示すIPアドレスを許可します。-all: SPFで認証されなかったメールを「拒否」するポリシー(最も厳格)。~all: SPFで認証されなかったメールを「ソフトフェイル」(迷惑メールフォルダへ)として扱うポリシー(推奨)。?all: SPFを適用しないポリシー(非推奨)。

設定時の注意点:

単一のSPFレコード: 1つのドメインに対して複数のSPFレコードを設定することはできません。複数の送信元がある場合は、それらをすべて1つのレコードに集約する必要があります。例:

v=spf1 include:_spf.google.com include:spf.mailsender.com ~all「all」メカニズムの選択: 初めて設定する場合や、メール送信元が完全に把握できていない場合は、

~all(ソフトフェイル) を使用し、問題がないことを確認してから-all(拒否) に変更するのが安全です。-allは厳格であるため、設定ミスがあると正当なメールも届かなくなります。DNSへの追加: ドメインを管理しているDNSサービス(レンタルサーバーのDNS設定画面やドメインレジストラなど)でTXTレコードとして設定します。

検証ツールでの確認: 設定後は、MXToolboxやSPF Record Checkerなどのオンラインツールを使用して、SPFレコードが正しく公開され、意図した通りに機能しているかを確認することが重要です。

SPFレコードは、メールの信頼性の第一歩です。正確な設定が、Gmailへの到達率を大きく向上させます。

DKIM署名の導入によるメールの改ざん防止

DKIM (DomainKeys Identified Mail) は、メールが送信中に改ざんされていないことを保証するためのデジタル署名技術です。送信サーバーがメールに署名を付与し、受信サーバーがDNSに公開された公開鍵を使ってその署名を検証します。これにより、メールの「完全性」と「真正性」が確保され、フィッシング詐欺やスパムメール対策に非常に有効です。

DKIMの仕組み:

送信サーバーが秘密鍵を使ってメールのヘッダーと本文の一部にデジタル署名を生成します。

その署名をメールヘッダーに追加して送信します。

受信サーバーは、送信ドメインのDNSに公開されている公開鍵を取得します。

受信サーバーは取得した公開鍵を使って署名を検証し、メールが改ざんされていないか、正規の送信元から送られたかを判断します。

DKIM設定の手順:

DKIMキーの生成: 多くのレンタルサーバーやメール配信サービスでは、管理画面からDKIMキーを生成する機能が提供されています。通常、セレクタ(例:

defaultやk1)と公開鍵(長い文字列)が生成されます。DNSへの公開鍵の追加: 生成された公開鍵を、DNSのTXTレコードとして追加します。レコード名は通常

[セレクタ]._domainkey.あなたのドメイン名となります(例:default._domainkey.yourdomain.com)。値には公開鍵の文字列を記述します。有効化とテスト: DNSにレコードを追加した後、メールサーバー側でDKIM署名の付与を有効化します。その後、Gmailアカウントなどにテストメールを送信し、メールヘッダーを確認してDKIMが正しく検証されているかを確認します。Gmailでは、メールの詳細表示で「署名元: あなたのドメイン名」と表示されれば成功です。

DKIMのメリット:

改ざん防止: 送信中にメールが第三者によって変更されていないことを保証します。

なりすまし対策: 正当なドメインからのメールであることを証明し、フィッシング詐欺を困難にします。

迷惑メール判定の改善: Gmailなどのメールプロバイダーは、DKIM署名があるメールを信頼性の高いものと評価し、迷惑メールフォルダへの分類を避ける傾向があります。

DKIMは、メールのセキュリティを向上させるだけでなく、配信性を高める上で非常に重要な要素です。適切な設定により、ドメインの信頼性をさらに強化できます。

DMARCポリシーの設定と監視体制

DMARC (Domain-based Message Authentication, Reporting & Conformance) は、SPFとDKIMの認証結果に基づいて、受信サーバーが認証失敗メールをどのように処理すべきかを指示するポリシーを定義し、さらにその結果をレポートとして受け取るためのプロトコルです。DMARCは、送信ドメイン認証の最終段階であり、ドメインの信頼性を確立し、なりすましメールからドメインを保護するために不可欠です。

DMARCの仕組みとポリシー: DMARCレコードもDNSのTXTレコードとして設定します。主なポリシーは以下の3つです。

p=none: 認証失敗メールに対して何もしない(監視モード)。テスト段階で推奨されます。p=quarantine: 認証失敗メールを隔離する(迷惑メールフォルダへ)。p=reject: 認証失敗メールを完全に拒否する(最も厳格)。

さらに、

pct=100でポリシーを適用するメールの割合を指定したり、rua=mailto:your_email@example.comで集計レポートの送信先を指定したりできます。DMARC設定の手順:

SPFとDKIMの確立: DMARCはSPFとDKIMに依存するため、まずこれらが正しく設定・機能していることを確認します。

DMARCレコードの作成: DNSにTXTレコードを追加します。レコード名は通常

_dmarc.あなたのドメイン名となります。ポリシーの設定例:

監視モード(推奨):

v=DMARC1; p=none; rua=mailto:dmarc-report@yourdomain.com; ruf=mailto:dmarc-failure@yourdomain.com; fo=1;迷惑メールフォルダへ:

v=DMARC1; p=quarantine; rua=mailto:dmarc-report@yourdomain.com;拒否:

v=DMARC1; p=reject; rua=mailto:dmarc-report@yourdomain.com;

ruaは集計レポート、rufは失敗レポートの送信先です。レポートはXML形式で送られてくるため、専用の解析サービスを利用すると便利です。段階的なポリシー適用: まず

p=noneで監視を開始し、レポートで問題がないことを確認しながら、徐々にp=quarantine、最終的にはp=rejectへと移行していくのが安全な運用方法です。

DMARCレポートの活用: DMARCレポートは、どのIPアドレスから、どのくらいの量のメールがあなたのドメインを名乗って送信されているか、そしてその認証結果はどうであったかを詳細に教えてくれます。これにより、なりすましメールの有無を把握し、自ドメインのメール送信環境を監視・改善する強力なツールとなります。

DMARCは、ドメインのメールセキュリティを飛躍的に向上させ、Gmailをはじめとする主要なメールプロバイダーからの信頼を勝ち取るための最終兵器とも言える対策です。適切な監視体制と段階的なポリシー適用が成功の鍵となります。

適切なメールサーバー・レンタルサーバーの選択

メールの配信性、特にGmailへの到達性に大きく影響するのが、利用しているメールサーバーまたはレンタルサーバーの品質です。粗悪なサーバーを使用していると、どれだけ設定を最適化しても、メールが届かないという問題に直面する可能性があります。

IPレピュテーションの考慮: サーバー選定において最も重要な要素の一つが、そのサーバーが提供するIPアドレスのレピュテーションです。評判の悪いIPアドレスを使用しているサーバーは避けるべきです。共有サーバーの場合、他のユーザーのスパム行為が自身の配信性に影響するリスクがあるため、信頼できる大手プロバイダーを選ぶことが重要です。VPSや専用サーバーであれば、IPアドレスの管理を自分で行うため、よりコントロールが効きますが、その分専門知識も必要になります。

送信ドメイン認証のサポート: 選定するサーバーが、SPF、DKIM、DMARCの設定を容易に行える機能を提供しているか確認してください。多くのレンタルサーバーでは、管理画面からワンクリックで設定できる機能が用意されています。

メール送信上限と安定性: 一日に送信できるメールの量や、サーバーの安定稼働実績も重要です。特に、ニュースレターやトランザクションメールなど、大量のメールを送信する可能性がある場合は、適切な送信上限と高い稼働率を誇るサーバーを選ぶ必要があります。

TLS/SSL暗号化のサポート: メール通信のセキュリティを確保するためには、TLS/SSLによる暗号化が必須です。選択するサーバーがSMTP/POP3/IMAP over SSL/TLSに対応しているか確認してください。これにより、メールの内容が盗聴されるリスクを低減できます。

カスタマーサポートの質: メール設定やトラブルシューティングは複雑になりがちです。迅速かつ的確なサポートを提供してくれるプロバイダーを選ぶことは、長期的な運用において非常に重要です。

Cssv.jpでは、これらの基準を満たす信頼性の高いレンタルサーバーの選択を推奨しています。安価なサービスに飛びつくのではなく、長期的なメール運用の安定性と信頼性を考慮して、慎重にプロバイダーを選定してください。

IPレピュテーションの健全性維持

IPレピュテーションは、メールの配信性を左右する非常に重要な要素です。一度低下すると回復に時間を要するため、日頃からの健全な運用が求められます。特に、共有IPアドレスを利用している場合は、自身のメール送信だけでなく、同居する他のユーザーの振る舞いにも注意を払う必要があります。

迷惑メール報告率の管理: 最も直接的にIPレピュテーションに影響を与えるのが、受信者からの迷惑メール報告率です。これを低く保つことが最優先事項です。迷惑メール報告を減らすためには、メールコンテンツの質向上、適切な送信頻度、明確な配信停止オプションの提供が不可欠です。Google Postmaster Toolsを活用して、自身のドメインの迷惑メール報告率を定期的に監視しましょう。一般的に、迷惑メール報告率が0.1%を超えると危険水域とされ、0.3%を超えると深刻な配信問題に直面する可能性が高まります。Google Postmaster Toolsは、Gmailへのメール送信状況を把握するための強力なツールです。

ブラックリストの監視: 送信元IPアドレスが各種ブラックリスト(例: Spamhaus, Barracuda Reputation Block Listなど)に掲載されていないか、定期的に確認することが重要です。もし掲載されてしまった場合は、リスト運営団体の指示に従って解除申請を行う必要があります。これは専門的な知識を要する場合もあるため、必要に応じてサーバー管理者や専門家に相談することも検討しましょう。

クリーンなメールリストの維持: 存在しないメールアドレスや、長期間開封されていないメールアドレスへの送信を続けると、バウンス率が上昇し、これもIPレピュテーションに悪影響を与えます。定期的にメールリストをクリーニングし、無効なアドレスを削除することが不可欠です。

送信量の計画的な増加(ウォームアップ): 新しいIPアドレスや、長期間メール送信をしていなかったIPアドレスから大量のメールを送信すると、スパムフィルターに警戒されます。最初は少量のメールから送信を開始し、徐々に送信量を増やしていく「IPウォームアップ」を計画的に行うことで、IPレピュテーションを健全に築き上げることができます。例えば、初日は100通、2日目は200通、3日目は400通といった具合に、段階的に増やすのが一般的です。

セキュアなメール環境の維持: 自身のメールサーバーが乗っ取られ、スパムの踏み台にされないよう、セキュリティ対策を徹底することも重要です。強力なパスワードの使用、不正アクセスの監視、サーバーソフトウェアの定期的なアップデートなど、基本的なセキュリティ対策を怠らないようにしましょう。

IPレピュテーションの健全な維持は、継続的な努力と監視を要する作業です。これらの対策を怠ると、せっかくのメールが受信者に届かなくなるという事態を招きかねません。

Gmailの迷惑メール判定基準を理解する

Gmailは世界で最も広く利用されているメールサービスの一つであり、その迷惑メールフィルターは非常に高性能です。独自ドメインメールを確実にGmailユーザーに届けるためには、Gmailがどのような基準で迷惑メールを判定しているのかを深く理解することが不可欠です。Googleは、ユーザー保護のために常にフィルターを更新しており、そのアルゴリズムは多岐にわたる要素を考慮しています。

Gmailが重視する「送信者の信頼性」とは?

Gmailは、単にメールの内容だけでなく、「誰が送っているのか」という送信者の信頼性を非常に重視します。この信頼性は、ドメインの歴史、IPアドレスの評判、そして送信ドメイン認証の有無によって大きく左右されます。

ドメインの歴史と評価: 新しく取得したばかりのドメインや、過去にスパム行為に使用された履歴のあるドメインは、Gmailから警戒されやすい傾向にあります。長期間にわたって健全なメール運用実績があるドメインは、それだけで信頼性が高いと評価されます。Googleはドメイン年齢を直接的な評価基準とはしていませんが、健全な歴史が信頼を築く上で間接的に寄与します。

IPアドレスの評判: 前述の通り、メール送信に使用しているIPアドレスのレピュテーションは極めて重要です。ブラックリストへの掲載履歴がないか、迷惑メール報告率が低いかなどが評価されます。共有IPを使用している場合、同居する他のユーザーの振る舞いも影響するため、信頼性の高いレンタルサーバーを選ぶことが重要です。

送信ドメイン認証の徹底: SPF、DKIM、DMARCが完全に設定され、適切に機能していることは、Gmailが送信者を信頼するための最低条件です。これらの認証が不備なくパスしているメールは、なりすましの可能性が低いと判断され、配信性が向上します。Googleは2024年2月より、Gmailアカウントへ1日に5,000件以上のメールを送信する送信者に対し、DMARCポリシーの導入を義務付けています。これは、送信者認証の重要性がますます高まっていることを示しています。

一貫した送信者情報: 「From」ヘッダーに表示されるドメインと、SPFやDKIMで認証されるドメインが一致しているか、DMARCでアラインメントが取れているかも重要です。不一致がある場合、Gmailは混乱や不審な点を感じ、信頼性を低下させます。

これらの要素を総合的に評価し、Gmailは送信者が正規の事業者であり、悪意のある行為をしていないかを判断します。信頼性を高めるためには、これらの要素を常に健全な状態に保つための継続的な努力が必要です。

コンテンツとエンゲージメントの役割

送信者の信頼性と同様に、メールのコンテンツ内容と受信者とのエンゲージメントも、Gmailが迷惑メールを判定する上で重要な役割を果たします。スパムフィルターは、メールの内容だけでなく、それに対するユーザーの反応も学習します。

メールコンテンツの品質:

スパムに似たキーワードやフレーズ: 「当選」「緊急」「期間限定」など、スパムで多用される言葉は避けるか、慎重に使用すべきです。

不適切なフォーマット: 過度な大文字、過剰な句読点、色使い、極端に大きなフォント、テキストと画像のバランスの悪さ(画像ばかりでテキストが少ないなど)は、スパムフィルターに引っかかりやすくなります。

不審なリンク: 短縮URLや、ランダムな文字列を含むリンク、セキュリティ証明書のないサイトへのリンクは警戒されます。正規のリンクであっても、説明なしに短縮URLを使用することは避けるべきです。

添付ファイル: 実行可能ファイル(.exe, .zipなど)や、不審な形式の添付ファイルは、ウイルスやマルウェアの温床となるため、Gmailによってブロックされるか、迷惑メールに分類されます。必要な場合でも、添付ファイルの安全性を確保し、受信者にその内容を明確に伝えるべきです。

受信者のエンゲージメント:

開封率とクリック率: 受信者がメールを開封したり、リンクをクリックしたりする頻度が高いほど、そのメールは「価値がある」とGmailに認識されます。逆に、開封されなかったり、すぐにゴミ箱に入れられたりするメールは、価値が低いと見なされ、迷惑メールに分類されやすくなります。

返信や転送: 受信者がメールに返信したり、他の人に転送したりする行動は、非常にポジティブなエンゲージメントと見なされ、ドメインの信頼性を高めます。

「連絡先に追加」: 受信者があなたのメールアドレスを連絡先に追加することは、そのメールアドレスを信頼している明確なサインであり、迷惑メール判定を避ける上で最も効果的な方法の一つです。

配信停止: 簡単に配信停止できるオプションを提供することは、迷惑メール報告を防ぐ上で重要です。配信停止が困難な場合、ユーザーは迷惑メール報告ボタンを押す可能性が高まります。

良質なコンテンツを提供し、受信者との積極的なエンゲージメントを促すことは、Gmailの迷惑メールフィルターを「味方につける」ための戦略的なアプローチです。

迷惑メール報告とブロックの影響

Gmailの迷惑メールフィルターは、ユーザーからの直接的なフィードバックを非常に重視します。受信者があなたのメールを「迷惑メールを報告」したり、送信者を「ブロック」したりする行為は、ドメインやIPアドレスのレピュテーションに壊滅的な影響を与えます。

即座のレピュテーション低下: 迷惑メール報告が一度でも発生すると、Gmailはその送信元ドメインやIPアドレスに対する信頼度を即座に引き下げます。報告が累積すると、そのドメインからのメールは、正当なものであっても自動的に迷惑メールフォルダに分類されるようになります。

学習アルゴリズムへの影響: GmailのAIベースのフィルターは、ユーザーからの迷惑メール報告を学習データとして利用します。これにより、報告されたメールの特徴(件名、キーワード、リンク、送信パターンなど)を分析し、将来的に類似のメールを自動的に迷惑メールと判定する精度を高めます。

ブロックの影響: 受信者が送信者をブロックした場合、その送信元からのメールは二度と受信者に届かなくなります。これは、そのユーザーにとって、あなたのメールが完全に不要であるという強い意思表示であり、Gmailもこのフィードバックを重く受け止めます。

Postmaster Toolsでの確認: Google Postmaster Toolsでは、自身のドメインの「迷惑メール率」を確認できます。この数値は、迷惑メール報告の頻度を反映しており、非常に重要な指標です。一般的に、迷惑メール率が0.1%を超えると危険水域とされ、早急な対策が必要です。0.3%以上になると、深刻な配信問題に直面することがほとんどです。

迷惑メール報告とブロックは、送信者にとって最も避けたい事態です。これを防ぐためには、受信者が「迷惑メール」と感じるような要素を徹底的に排除し、価値ある情報提供と簡単な配信停止オプションを常に心がける必要があります。

Google Postmaster Toolsの活用

Google Postmaster Toolsは、Gmailへのメール送信状況を監視し、配信性を改善するためにGoogleが無料で提供している非常に強力なツールです。独自ドメインメールの迷惑メール問題を解決し、健全な運用を維持するためには、このツールの積極的な活用が不可欠です。

Postmaster Toolsで確認できる主要な指標:

迷惑メール率: 送信したメールがGmailユーザーによって迷惑メールとして報告された割合を示します。この数値は、ドメインのレピュテーションを測る上で最も重要な指標の一つです。

IPレピュテーションとドメインレピュテーション: 送信元のIPアドレスおよびドメインの評判を「低」「中」「高」の3段階で評価します。レピュテーションが低いと、メールが迷惑メールフォルダに入りやすくなります。

認証: SPF、DKIM、DMARCの各認証がGmailの受信サーバーでどの程度成功しているかを示します。認証失敗率が高い場合は、設定に問題があることを示唆します。

配信エラー: メールがGmailに正常に配信されなかったエラーの割合と原因を示します。

暗号化: TLS/SSLによるメールの暗号化がどの程度適用されているかを示します。

Postmaster Toolsの活用方法:

ドメインの登録と認証: まず、Google Postmaster Toolsにアクセスし、自身の独自ドメインを登録し、TXTレコードの追加などによって所有権を認証します。

定期的な監視: 少なくとも週に一度はPostmaster Toolsのレポートを確認し、特に「迷惑メール率」と「IP/ドメインレピュテーション」に異常がないかをチェックします。

異常値の分析と対策: もし迷惑メール率が高い、あるいはレピュテーションが低下している場合は、その原因を特定し、速やかに対策を講じます。例えば、迷惑メール率が高い場合は、メールコンテンツの見直しや送信リストのクリーニングを、認証失敗が多い場合はDNS設定の再確認を行います。

長期的な傾向の把握: レポートを継続的に監視することで、メール運用の長期的な傾向を把握し、潜在的な問題を早期に発見・対処することができます。

Postmaster Toolsは、Gmailへのメール到達性を最適化するための「羅針盤」です。このツールを使いこなすことで、問題が顕在化する前に予防的な対策を講じることが可能になります。

実践!独自ドメインメールをGmailの迷惑メールフォルダから救い出す具体的な手順

ここからは、これまでの知識を踏まえ、実際に独自ドメインメールがGmailの迷惑メールフォルダに入ってしまう問題を解決するための具体的な手順を解説します。Webインフラエンジニアとしての経験から、特に効果的であると判断した実践的なステップを詳細に説明します。

DNSレコード(SPF/DKIM/DMARC)の確認と修正

最も基本的ながら、最も見落とされやすいのがDNSレコードの不正確な設定です。SPF、DKIM、DMARCの各レコードが正しく設定されているかを確認し、必要に応じて修正することが、Gmailへのメール到達性を改善する上で最初の、そして最も重要なステップです。

SPFレコードの確認と修正:

現在のSPFレコードを確認: MXToolboxのSPF Record Checkerなどのオンラインツールにあなたのドメイン名を入力し、現在のSPFレコードを確認します。

送信元IPアドレスの特定: あなたの独自ドメインメールを送信しているすべてのサーバー(レンタルサーバー、メール配信サービス、WordPressのSMTPプラグインなど)のIPアドレスやSPF include情報をリストアップします。

レコードの統合と更新: 複数の送信元がある場合、それらをすべて1つのSPFレコードに統合します。例えば、

v=spf1 include:_spf.google.com include:spf.mailsender.com ip4:192.0.2.1 ~allのように記述します。~all(ソフトフェイル) を推奨しますが、確実性が高い場合は-all(拒否) も検討できます。DNSへの適用: ドメインのDNS管理画面(レンタルサーバーやドメインレジストラ)で、TXTレコードとしてSPFレコードを更新または追加します。

DKIMレコードの確認と修正:

DKIMキーの取得: メール送信元(レンタルサーバー、メール配信サービスなど)の管理画面から、DKIMキー(セレクタと公開鍵)を取得します。

DNSレコードの確認: MXToolboxのDKIM Record Checkerなどで、DKIMレコードが正しく公開されているか、公開鍵が一致しているかを確認します。

レコードの追加/修正: もしDKIMレコードが存在しないか、不正確な場合は、DNS管理画面でTXTレコードとして追加または修正します。レコード名は通常

[セレクタ]._domainkey.あなたのドメイン名です。メールサーバーでのDKIM有効化: DKIM署名がメールに付与されるよう、メールサーバー側でDKIM機能を有効化します。

DMARCレコードの確認と修正:

DMARCレコードの有無を確認: MXToolboxのDMARC Record Checkerなどで、DMARCレコードが存在するか確認します。

ポリシーの検討: 最初は

p=none(監視モード) で設定し、rua=mailto:dmarc-report@yourdomain.comのようにレポート受信アドレスを指定して、状況を把握することから始めます。DNSへの追加: DNS管理画面でTXTレコードとしてDMARCレコードを追加します。レコード名は

_dmarc.あなたのドメイン名です。レポートの分析とポリシーの段階的強化: DMARCレポートを定期的に分析し、問題がないことを確認しながら、必要に応じて

p=quarantine(隔離)、最終的にはp=reject(拒否) へとポリシーを強化していきます。

これらのDNSレコードは、メールの「身分証明書」のようなものです。これらが不正確だと、Gmailはあなたのメールを信頼せず、迷惑メールとして扱ってしまいます。正確な設定と定期的な見直しが不可欠です。詳細は初心者向けDNS設定の完全ガイドも参考にしてください。

メールコンテンツの改善策

技術的な設定が完璧でも、メールの内容がスパムフィルターに引っかかると、迷惑メールに分類される可能性があります。Gmailが好む、信頼性の高いコンテンツを作成するための改善策を講じましょう。

件名の最適化:

具体性と簡潔性: 件名はメールの内容を正確に表し、簡潔にまとめます。例えば、「〇月〇日ご注文ありがとうございます」のように、具体的な情報を含めます。

スパムワードの回避: 「無料」「当選」「緊急」「今すぐクリック」など、スパムメールで多用されるキーワードは可能な限り避けます。どうしても使用する場合は、文脈を考慮し、控えめにします。

絵文字の慎重な使用: 絵文字は視覚的に魅力的ですが、過度な使用や不適切な絵文字はスパムフィルターに警戒されることがあります。ブランドイメージとターゲット層に合わせて、慎重に選びましょう。

パーソナライゼーション: 受信者の名前などを含めることで、個別感を出し、開封率を向上させることができます。

本文の品質向上:

明確な価値提供: 受信者にとって何らかの価値(情報、メリット、解決策など)を提供する内容にします。

テキストと画像のバランス: HTMLメールの場合でも、テキストを十分に含め、画像だけで構成しないようにします。Googleはテキストベースの情報を重視します。一般的に、画像とテキストの比率は1:3以上が推奨されることがあります。

クリーンなHTMLコード: 不必要なタグ、インラインスタイル、JavaScriptの使用は避け、シンプルでセマンティックなHTML構造を心がけます。

不審なリンクの排除: 短縮URLや、ランダムな文字列を含むドメインへのリンクは避けます。リンクは必ず、その内容が予測できるようなアンカーテキストを使用し、安全なHTTPS接続のサイトへ誘導します。

配信停止オプションの明確化:

すべてのマーケティングメールには、受信者が簡単に配信を停止できるリンクを明確に表示します。メールのフッターなど、分かりやすい場所に設置します。

ワンクリックでの配信停止(List-Unsubscribeヘッダー)を実装することは、Gmailが推奨するベストプラクティスです。これにより、受信者はメールクライアントのインターフェースから直接配信停止でき、迷惑メール報告ボタンを押す動機を減らします。

質の高いコンテンツは、受信者のエンゲージメントを高め、迷惑メール報告を減らす最も効果的な手段です。常に受信者の視点に立ち、価値ある情報を提供することを心がけましょう。

送信リストの定期的なクリーンアップ

メールの送信リストが古い、または無効なアドレスを含んでいると、バウンス率(メールが届かずに返送される割合)が上昇し、IPレピュテーションの低下や迷惑メール判定のリスクを高めます。定期的なリストのクリーンアップは、健全なメール運用に不可欠です。

ハードバウンスとソフトバウンスの理解:

ハードバウンス: 永続的なエラー(例: 存在しないメールアドレス、ドメインが存在しない)。これらのアドレスは直ちにリストから削除すべきです。

ソフトバウンス: 一時的なエラー(例: メールボックスがいっぱい、サーバーが一時的にダウンしている)。数回のリトライ後も届かない場合は、リストから削除を検討します。

クリーンアップの具体的な方法:

B

バウンスアドレスの削除: メール配信サービスやサーバーのログを確認し、ハードバウンスしたアドレスは速やかにリストから削除します。ソフトバウンスも、一定期間(例: 3回以上)連続で発生した場合は削除を検討します。

非アクティブユーザーの特定と削除: 長期間(例: 6ヶ月~1年)メールを開封していない、またはクリックしていないユーザーを特定します。これらのユーザーはエンゲージメントが低く、迷惑メール報告のリスクがあるため、再エンゲージメントキャンペーンを試みるか、リストから削除することを検討します。

ダブルオプトインの導入: 新規登録時に、登録確認メールを送信し、クリックして初めてリストに登録される「ダブルオプトイン」方式を導入します。これにより、有効なメールアドレスのみがリストに追加され、スパムボットによる登録や誤ったアドレスの登録を防げます。

メール検証サービスの利用: 外部のメール検証サービスを利用して、既存のリストに存在する無効なアドレスや、迷惑メールトラップ(スパムフィルターが設置するダミーアドレス)を特定し、削除することも有効です。

定期的な実施: メールリストのクリーンアップは一度行えば終わりではありません。新しいアドレスの追加や時間の経過とともにリストは劣化するため、少なくとも四半期に一度は実施することを推奨します。

クリーンでアクティブなメールリストは、高い配信性を維持し、IPレピュテーションを保護する上で不可欠です。無駄な送信を減らすことは、コスト削減にも繋がります。

メールの送信頻度と量の管理

メールの送信頻度や量は、Gmailの迷惑メールフィルターに与える印象に大きく影響します。適切に管理しないと、スパム行為と誤解され、配信性が著しく低下する可能性があります。

一貫した送信パターン:

急激な送信量増加の回避: 通常は少量のメールしか送らないドメインから、突然大量のメールが送信され始めると、アカウントの乗っ取りやスパム行為と判断されるリスクが高まります。

IPウォームアップ: 新しいIPアドレスや、長期間使用していなかったIPアドレスからメールを送信する場合、最初は少量のメールから開始し、徐々に送信量を増やしていく「IPウォームアップ」を計画的に行います。例えば、最初の1週間は毎日100通、次の1週間は毎日500通、といった具合に段階的に増やします。

送信頻度の最適化:

受信者の負担軽減: 頻繁すぎるメールは、受信者にとって煩わしく感じられ、迷惑メール報告や配信停止の原因となります。受信者のエンゲージメント状況(開封率、クリック率)や、提供するコンテンツの価値を考慮し、最適な頻度を設定します。

セグメンテーションの活用: 購読者の興味や行動に基づいてリストをセグメント化し、それぞれに最適な頻度で関連性の高いメールを送信することで、エンゲージメントを高め、迷惑メール報告を減らすことができます。例えば、毎日更新のブログ読者には日刊、週刊ニュースレター購読者には週刊といった形です。

バースト送信の注意点:

短時間に大量のメールを集中して送信する「バースト送信」は、スパムフィルターに警戒されやすい行動です。特に共有サーバーを利用している場合、他のユーザーにも悪影響を与える可能性があります。

大量送信が必要な場合は、メール配信サービス(SendGrid, Mailgunなど)の利用を検討するか、専用のSMTPサーバーを構築し、送信量を分散させるなどの対策が必要です。これらのサービスは、大量送信に最適化されており、IPレピュテーション管理にも長けています。

送信頻度と量は、単なる技術的な問題ではなく、受信者との関係性を築くためのマーケティング戦略の一部でもあります。計画的な管理と、受信者の反応を常にモニタリングすることが重要です。

Gmailユーザーへの「連絡先に追加」依頼

Gmailユーザーにあなたのメールアドレスを連絡先に追加してもらうことは、メールの到達性を飛躍的に向上させる非常に効果的な方法です。Gmailは、ユーザーの連絡先リストにあるアドレスからのメールを信頼できるものとして扱います。

「連絡先に追加」のメリット:

迷惑メール判定の回避: 連絡先に追加されたメールアドレスからのメールは、Gmailによって優先的に受信トレイに届けられ、迷惑メールフォルダに分類される可能性が極めて低くなります。

「重要」ラベルへの分類: 連絡先に登録されていることで、Gmailの「重要」ラベル(Primaryタブなど)に分類されやすくなり、ユーザーの目にとまりやすくなります。

ドメインの信頼性向上: 個々のユーザーがあなたのメールアドレスを信頼しているというシグナルは、Gmailのアルゴリズム全体にも良い影響を与える可能性があります。

依頼の具体的な方法:

ウェルカムメールで依頼: 新規購読者へのウェルカムメールや、初めて取引を行う顧客への確認メールで、明確に「私たちのメールが確実に届くよう、ぜひ私たちのメールアドレスを連絡先に追加してください」と依頼します。

ウェブサイトで案内: お問い合わせフォームの送信後や、登録完了ページなどで、連絡先追加の手順を案内するテキストや画像を掲載します。

メールのフッターに記載: すべての送信メールのフッターに、「迷惑メールに分類されないために、このアドレスを連絡先に追加してください」といったメッセージと、追加手順へのリンクを記載します。

具体的な手順の提示: どのような方法で連絡先に追加すれば良いのか、Gmailでの具体的な操作手順(例: 「Gmailを開き、右上の設定アイコンから『すべての設定を表示』→『フィルタとブロック中のアドレス』→『新しいフィルタを作成』...」)を、スクリーンショット付きで分かりやすく説明すると、実行してもらいやすくなります。

この方法は、技術的な対策とは異なり、受信者とのコミュニケーションを通じて信頼を築くアプローチです。手間はかかりますが、長期的なメール配信の安定性を確保する上で非常に有効です。

Google Workspace(旧G Suite)との連携

もしあなたが独自ドメインのメールをGmailのインターフェースで管理したい、またはGoogleの提供するメールサービスを最大限に活用したいと考えているなら、Google Workspace(旧G Suite)との連携は非常に強力な選択肢です。

Google Workspaceとは: Google Workspaceは、Gmail、Googleドライブ、カレンダー、MeetなどのGoogleのビジネス向けツールスイートです。独自ドメインでGmailを利用できるようになるため、Gmailの強力な迷惑メールフィルターや高機能なインターフェースを、自社ドメインのメールでそのまま活用できます。

連携のメリット:

Gmailの強力なフィルター: Google自身のインフラ上でメールが処理されるため、Gmailの迷惑メールフィルターと最高の相性で動作します。メールの到達率が飛躍的に向上します。

優れたUI/UX: 慣れ親しんだGmailのインターフェースで独自ドメインメールを管理できるため、使い勝手が非常に良いです。

SPF/DKIM/DMARCの自動設定(または簡素化): Google Workspaceを利用する場合、SPFやDKIMのレコードはGoogleが推奨する設定を簡単に追加でき、DMARCの設定もガイドされます。これにより、認証設定のミスを大幅に減らせます。

高い信頼性と可用性: Googleの堅牢なインフラ上でメールが運用されるため、高い安定性とセキュリティが保証されます。

他のGoogleサービスとの連携: Googleドライブやカレンダーなど、他のGoogle Workspaceサービスとシームレスに連携できるため、ビジネスの生産性向上にも貢献します。

連携方法の概要:

Google Workspaceの契約: Google Workspaceの公式サイトから、ビジネスニーズに合ったプランを選択し、契約します。

ドメインの認証: ドメインの所有権を証明するために、DNSにTXTレコードを追加するなどの手順を実行します。

MXレコードの変更: 独自ドメインのメールがGoogleのサーバーに送られるよう、DNSのMXレコードをGoogle Workspaceが指定する値に変更します。

SPF/DKIM/DMARCの設定: Google Workspaceの指示に従い、SPFレコードに

include:_spf.google.comを追加し、DKIMキーを生成してDNSに追加、DMARCポリシーを設定します。

Google Workspaceは有料サービスですが、その安定性、機能性、そして何よりもGmailへの高い到達性を考慮すると、特にビジネス用途においては費用対効果の高い投資と言えるでしょう。メールの信頼性向上に真剣に取り組むのであれば、検討する価値は十分にあります。

高度な対策とトラブルシューティング

基本的な対策を講じてもなお、独自ドメインメールがGmailで迷惑メールに入る問題が解決しない場合や、より強固な配信性を目指す場合には、さらに高度な対策や専門的なトラブルシューティングが必要になります。Webインフラエンジニアとしての経験から、これらのより深いアプローチについて解説します。

TLS/SSLによるメール通信の暗号化

メール通信の暗号化は、メールの内容が第三者に盗聴されるのを防ぎ、セキュリティとプライバシーを保護するために不可欠です。Gmailを含む主要なメールプロバイダーは、暗号化されたメールを推奨しており、暗号化されていないメールは信頼性が低いと判断され、迷惑メール判定のリスクが高まる傾向にあります。

TLS/SSLとは: TLS (Transport Layer Security) とSSL (Secure Sockets Layer) は、インターネット上でデータを暗号化して送受信するためのプロトコルです。メール通信においては、SMTP (送信)、POP3 (受信)、IMAP (受信) の各プロトコルでTLS/SSLを使用することで、メールの内容が暗号化され、安全に送受信されます。

暗号化の重要性:

プライバシー保護: メール本文や添付ファイル、認証情報などが暗号化されるため、悪意のある第三者による盗聴や改ざんを防ぎます。

セキュリティ強化: フィッシング詐欺や中間者攻撃のリスクを低減します。

信頼性の向上: Gmailは、TLSで暗号化されたメールを優先的に扱い、信頼性が高いと評価します。Google Postmaster Toolsでも、TLSの使用状況がレポートされます。2023年の時点で、Gmail宛てのメールの約90%がTLSで暗号化されており、これはもはや業界標準となっています。

設定の確認と有効化:

メールサーバーの対応確認: 利用しているレンタルサーバーやメールサーバーが、SMTP/POP3/IMAP over SSL/TLSに対応しているか確認します。現在ではほとんどのプロバイダーが対応しています。

クライアント側の設定: メールクライアント(Outlook, Thunderbird, Mac Mailなど)の設定で、SMTP、POP3、IMAPの各ポート番号と暗号化方式を正しく設定します。一般的には、SMTPはポート587 (STARTTLS) または465 (SSL/TLS)、POP3は995 (SSL/TLS)、IMAPは993 (SSL/TLS) を使用します。

強制TLS (MTA-STS): さらに高度な対策として、MTA-STS (Mail Transfer Agent Strict Transport Security) を導入することも検討できます。これは、特定のドメインへのメール送信時に、常にTLS接続を強制する仕組みです。これにより、意図しないダウングレード攻撃や中間者攻撃を防ぐことができます。ただし、設定にはDNSのTXTレコードとWebサーバーでのJSONファイル公開が必要となり、専門知識を要します。

メール通信の暗号化は、現代のインターネット環境において必須のセキュリティ対策です。これを怠ると、セキュリティリスクが高まるだけでなく、Gmailによる迷惑メール判定のリスクも高まります。

メール送信システム(MTA)の最適化

自身でメールサーバーを運用している場合や、VPS/専用サーバーを利用している場合、MTA (Mail Transfer Agent) の設定と最適化は、メールの配信性に直接影響します。適切なMTAの選択と設定により、効率的かつ確実にメールを送信することが可能になります。

MTAの選択: 一般的に利用されるMTAには、Postfix、Sendmail、Eximなどがあります。それぞれ特徴がありますが、現代の運用ではPostfixが広く推奨されています。設定が比較的容易で、高いパフォーマンスとセキュリティを提供します。

MTAの基本的な最適化項目:

逆引きDNS (PTRレコード) の設定: 送信元IPアドレスの逆引きレコード(PTRレコード)を正しく設定することは、非常に重要です。多くのメールプロバイダーは、PTRレコードが正しく設定されていないメールをスパムと見なす傾向があります。PTRレコードは、IPアドレスからドメイン名を引くためのもので、通常はホスティングプロバイダーに依頼して設定します。

送信キューの管理: 大量のメールを送信する際、MTAの送信キューが適切に管理されていることを確認します。キューが詰まると、メールの遅延や送信失敗の原因となります。送信リトライ間隔や最大リトライ回数を適切に設定し、キューの監視を怠らないようにします。

接続制限とレートリミット: スパム送信を防ぐため、MTAに接続制限やレートリミット(一定時間内の送信数制限)を設定します。これにより、アカウントが乗っ取られた場合でも、大量のスパムが送信されるのを防ぐことができます。

リレー設定: 外部のメールリレーサービス(SMTPリレー)を利用する場合、MTAのリレー設定を正しく行います。これにより、自身のサーバーのIPレピュテーションを保護しつつ、プロフェッショナルなメール配信サービスを利用できます。

ログの監視: MTAのログを定期的に監視し、送信エラー、バウンス、認証失敗などの異常がないかを確認します。これにより、問題の早期発見と対処が可能になります。

送信ドメイン認証の連携: MTAがSPF、DKIM、DMARCと適切に連携していることを確認します。特にDKIM署名は、MTAがメール送信時に自動的に付与する設定が必要です。

セキュリティ強化: MTAソフトウェアの定期的なアップデート、不要なサービスの停止、ファイアウォール設定の最適化など、基本的なサーバーセキュリティ対策を徹底します。

MTAの最適化は専門知識を要しますが、自身でサーバーを管理している場合は、メール配信のパフォーマンスと信頼性を最大化するために不可欠な作業です。

バウンスメールの適切な処理

バウンスメール(配信不能メール)の適切な処理は、メールリストの健全性を維持し、IPレピュテーションの低下を防ぐ上で極めて重要です。バウンスメールを放置すると、無効なアドレスへの無駄な送信が続き、スパムフィルターからの評価を下げてしまいます。

バウンスの種類:

ハードバウンス (Permanent Failure): メールアドレスが存在しない、ドメインが存在しない、受信サーバーが永続的に利用できないなど、恒久的な理由でメールが届かない場合。これらのアドレスは直ちに送信リストから削除すべきです。

ソフトバウンス (Temporary Failure): 受信者のメールボックスがいっぱい、サーバーが一時的にダウンしている、メールサイズが大きすぎるなど、一時的な理由でメールが届かない場合。通常、MTAは一定期間リトライを試みますが、複数回失敗する場合はハードバウンスとして処理すべきです。

バウンスメールの適切な処理方法:

自動バウンス処理機能の活用: 多くのメール配信サービスは、バウンスメールを自動的に検出し、ハードバウンスしたアドレスを送信リストから自動的に削除する機能を提供しています。この機能を必ず有効化し、適切に設定します。

手動でのリストクリーニング: 自身でメールサーバーを運用している場合や、自動処理機能が不十分な場合は、MTAのログやバウンスメールのメッセージを定期的に確認し、ハードバウンスしたアドレスを手動でリストから削除します。

バウンスしきい値の設定: ソフトバウンスが何回連続で発生したらハードバウンスとして扱うか、しきい値を設定します(例: 3回連続でソフトバウンスした場合は削除)。

迷惑メールトラップへの注意: 長期間利用されていない古いメールアドレスは、ISPによって「迷惑メールトラップ」として再利用されることがあります。これらのアドレスにメールを送信すると、即座にブラックリストに掲載されるリスクがあるため、古いリストは特に注意してクリーンアップする必要があります。

定期的な監視と分析: バウンス率を定期的に監視し、異常な上昇が見られた場合は、その原因を究明します。これは、送信リストの品質低下、あるいは送信サーバーのIPレピュテーション問題の兆候である可能性があります。

バウンスメールの適切な処理は、メールマーケティングの効果を最大化し、送信者としての信頼性を維持するための継続的な運用管理の一部です。

ブラックリストチェックと解除申請

自身のメール送信に使用しているIPアドレスやドメインが、国際的なブラックリストに掲載されてしまうと、メールの到達性が著しく低下します。定期的なブラックリストチェックと、万が一掲載された場合の速やかな解除申請は、非常に重要なトラブルシューティングです。

ブラックリストとは: ブラックリスト(RBL: Real-time Blackhole List)は、スパムメールの送信源として知られるIPアドレスやドメインのデータベースです。Gmailを含む多くのメールプロバイダーは、これらのブラックリストを参照し、掲載されている送信元からのメールを迷惑メールとして拒否または隔離します。主要なブラックリストには、Spamhaus SBL/XBL、Barracuda Reputation Block List (BRBL)、SORBSなどがあります。

ブラックリスト掲載の主な原因:

大量のスパム送信: 最も一般的な原因。自身のサーバーが乗っ取られたり、悪意のあるユーザーが大量のスパムを送信したりした場合。

迷惑メール報告の多さ: 受信者からの迷惑メール報告が異常に多い場合。

存在しないアドレスへの大量送信: バウンスメールを適切に処理せず、無効なアドレスへ繰り返し送信し続けた場合。

迷惑メールトラップにヒット: スパムフィルターが仕掛けたダミーアドレスにメールを送信してしまった場合。

チェックと解除申請の手順:

定期的なブラックリストチェック: MXToolboxのBlacklist CheckやWhatIsMyIPAddress.comなどのオンラインツールを使用して、自身の送信元IPアドレスとドメインがブラックリストに掲載されていないか、定期的に確認します。少なくとも月に一度はチェックすることを推奨します。

掲載原因の特定: もしブラックリストに掲載されていた場合、まずはその原因を特定します。MTAのログを確認したり、Google Postmaster Toolsのレポートを分析したりして、問題の根源を探ります。サーバーが乗っ取られていないか、不正なスクリプトが動作していないかなどを徹底的に調査します。

問題の解決: 原因を特定したら、速やかに問題を解決します。例えば、不正なメール送信を停止させたり、送信リストをクリーンアップしたり、サーバーのセキュリティを強化したりします。

解除申請: 問題解決後、ブラックリスト運営団体のウェブサイトにアクセスし、解除申請を行います。解除申請には、通常、掲載されたIPアドレス/ドメイン、問題解決のための具体的な措置、連絡先情報などが必要です。解除申請が承認されるまでには、数時間から数日かかる場合があります。

ブラックリスト掲載は、メール配信にとって非常に深刻な事態です。日頃からの健全な運用を心がけ、万が一掲載された場合は、迅速かつ適切な対応が求められます。

専門家への相談タイミング

これまでの対策をすべて試しても問題が解決しない場合や、複雑な技術的課題に直面した場合、あるいは自身のビジネスにとってメールの安定運用が極めて重要である場合は、迷わず専門家(Webインフラエンジニア、メール配信コンサルタントなど)に相談することを強く推奨します。

専門家への相談を検討すべきケース:

長期間にわたる問題: 数週間~数ヶ月にわたってメールの到達性が改善しない場合。

原因の特定が困難: Google Postmaster ToolsのレポートやMTAログを分析しても、根本的な原因が特定できない場合。

DMARCポリシーの強化:

p=quarantineやp=rejectへの移行を検討しているが、設定に不安がある場合。大規模なメール送信: 大量のニュースレターやトランザクションメールを送信しており、その配信性がビジネスに直結する場合。

サーバーセキュリティの懸念: 自身のメールサーバーが乗っ取られた疑いがある、またはセキュリティ設定に不安がある場合。

時間とリソースの不足: 自身で問題解決に充てる時間や専門知識が不足している場合。

専門家が提供できる価値:

包括的な診断: DNS設定、MTA設定、IPレピュテーション、メールコンテンツなど、多角的に問題を診断し、根本原因を特定します。

最適なソリューションの提案: あなたのビジネス規模やニーズに合わせた最適なメール配信システムやセキュリティ対策を提案します。

設定代行とトラブルシューティング: 複雑なDNSレコード設定、MTA設定、DMARCポリシーの導入などを代行し、問題解決を迅速に進めます。

継続的な監視とサポート: 必要に応じて、メールシステムの継続的な監視や定期的なレビュー、トラブル発生時のサポートを提供します。

最新情報の提供: メール配信やセキュリティに関する最新の業界トレンドやベストプラクティスを提供し、将来的な問題発生を予防します。

専門家への投資は、メールの到達性低下によるビジネス機会の損失や、問題解決に要する自身の時間と労力を考慮すれば、結果的に費用対効果の高い選択となることが多いです。特に、メールがビジネスの生命線である場合は、プロの知見を借りることをためらうべきではありません。Webインフラエンジニアの山田健太も、こうしたメール関連のトラブル解決を数多くサポートしてきました。

独自ドメインメールの健全な運用を維持するための継続的な取り組み

独自ドメインメールの迷惑メール問題を解決することは、一度きりの作業ではありません。メールを取り巻く環境は常に変化しており、Gmailの迷惑メールフィルターも日々進化しています。そのため、健全なメール運用を維持するためには、継続的な監視と改善が不可欠です。

定期的なDNS設定の見直し

SPF、DKIM、DMARCといった送信ドメイン認証のDNSレコードは、一度設定すれば永続的に有効というわけではありません。レンタルサーバーの変更、メール配信サービスの追加、IPアドレスの変更など、環境の変化に応じて見直しが必要です。

見直しのタイミング:

レンタルサーバーの移行時: メール送信元IPアドレスが変更されるため、SPFレコードの更新が必須です。

メール配信サービスの新規導入・変更時: 新しいサービスのSPF include情報やDKIMキーをDNSに追加する必要があります。

ドメインレジストラの変更時: DNS管理画面が変更されるため、設定が正しく引き継がれているか確認します。

年に一度の定期チェック: 特に大きな変更がなくても、年に一度はMXToolboxなどのツールで、SPF、DKIM、DMARCの各レコードが意図した通りに公開され、エラーがないかを確認することを推奨します。

確認すべきポイント:

SPFレコードに、現在メールを送信しているすべてのIPアドレスやドメインが許可されているか。

DKIMレコードの公開鍵が、メールサーバーで生成されている鍵と一致しているか。

DMARCレコードのポリシーが、運用状況と目指すセキュリティレベルに合致しているか。

DNSレコードの記述に誤りがないか(例: スペルミス、余分なスペースなど)。

DNSはメールの基盤となる設定です。その健全性を定期的に確認し、必要に応じて更新することで、メールの到達性を安定的に維持できます。これはWebインフラエンジニアとしての山田健太が常に推奨する実践的なアドバイスです。

最新の迷惑メール対策情報のキャッチアップ

迷惑メール対策の技術と、Gmailを含むメールプロバイダーの迷惑メールフィルターは、常に進化しています。最新の情報をキャッチアップし、それに応じて自身のメール運用を調整することは、長期的な配信性を維持するために不可欠です。

情報源:

Google公式ブログ・ドキュメント: Gmailの迷惑メール対策に関する最新情報は、Googleの公式ブログ(例: Google Workspaceブログ)や開発者向けドキュメントで発表されます。特に、大規模送信者向けのガイドラインは頻繁に更新されるため、定期的にチェックすべきです。

メールサービスプロバイダーのブログ: 利用しているレンタルサーバーやメール配信サービスも、迷惑メール対策に関する情報を提供していることが多いです。

業界団体や専門家の情報: M3AAWG (Messaging, Malware and Mobile Anti-Abuse Working Group) などの業界団体や、メール配信コンサルタントのブログなどは、より専門的で実践的な情報源となります。

具体的なチェック項目:

認証技術の変更: SPF、DKIM、DMARCの新しい推奨事項や、より厳格な要件が発表されていないか。

コンテンツガイドラインの更新: 特定のキーワードやリンク、HTML構造に関する新しい推奨事項がないか。

IPレピュテーション関連の変更: 新しいブラックリストの登場や、既存のリストの評価基準の変更がないか。

新しい対策技術: BIMI (Brand Indicators for Message Identification) のような、ブランドの信頼性を高める新しい認証技術が普及し始めていないか。

これらの情報を継続的に収集し、自身のメール運用に反映させることで、常に最新の迷惑メール対策を講じ、高い配信性を維持することが可能になります。

ユーザーフィードバックの収集と分析

メールの到達性とエンゲージメントを向上させる上で、最も価値のある情報の一つが、受信者からの直接的なフィードバックです。ユーザーの反応を収集・分析し、メール運用に反映させることで、迷惑メール報告を減らし、より効果的なコミュニケーションを築くことができます。

フィードバックの収集方法:

アンケート: メール購読者に対して、メールの内容、頻度、デザインなどに関するアンケートを定期的に実施します。

問い合わせ窓口: 「ご意見・ご要望」などの問い合わせ窓口を設け、メールに関するフィードバックを受け付けます。

ソーシャルメディアの監視: 自社ブランドに関するソーシャルメディア上の言及を監視し、メールに関する不満や要望がないかを確認します。

Google Postmaster Tools: 迷惑メール率やエンゲージメントに関する数値は、間接的ながら重要なユーザーフィードバックです。

フィードバックの分析と改善:

迷惑メール報告の原因特定: 「迷惑メール」と報告されたメールの内容や送信タイミングに共通点がないか分析し、改善策を講じます。

エンゲージメントの低下要因: 開封率やクリック率が低いメールについて、件名、内容、CTA (Call To Action) を見直し、改善テストを行います。

配信頻度の調整: 「メールが多すぎる」というフィードバックが多い場合、セグメンテーションを強化したり、配信頻度を減らしたりすることを検討します。

コンテンツの最適化: ユーザーがどのようなコンテンツを求めているのかを理解し、より価値のある情報を提供するようにメール内容を調整します。

ユーザーからのフィードバックは、メール配信の「質」を高めるための貴重な手がかりです。これを積極的に収集し、PDCAサイクルを回すことで、メールの到達性と効果を継続的に向上させることができます。

複数メールプロバイダーでのテスト送信

Gmailでの配信性を最適化することは重要ですが、すべての受信者がGmailを使っているわけではありません。Outlook.com、Yahoo!メール、キャリアメールなど、他の主要なメールプロバイダーにも確実にメールを届けるためには、複数プロバイダーでのテスト送信が有効です。

テストの目的:

プロバイダーごとの挙動確認: 各メールプロバイダーの迷惑メールフィルターは異なる基準で動作します。特定のプロバイダーで迷惑メールになる傾向がないかを確認します。

表示の確認: HTMLメールの場合、各メールクライアントやプロバイダーのWebメールインターフェースで正しく表示されるかを確認します。画像が表示されない、レイアウトが崩れるなどの問題がないかをチェックします。

認証結果の確認: SPF、DKIM、DMARCの認証結果が、各プロバイダーで正しくパスしているかを確認します。

テストの具体的な方法:

テスト用メールアドレスの準備: Gmail、Outlook.com、Yahoo!メール、docomo、au、SoftBankなどの主要なメールプロバイダーで、テスト用のメールアドレスを複数作成します。

テストメールの送信: 実際に送信するキャンペーンメールやトランザクションメールを、これらのテストアドレス宛に送信します。

受信結果の確認: 各テストアドレスの受信トレイ、迷惑メールフォルダ、プロモーションタブなどを確認し、どこにメールが届いたかを記録します。メールヘッダーを確認して、SPF、DKIM、DMARCの認証結果をチェックします。

問題点の特定と改善: もし特定のプロバイダーで迷惑メールに分類される、あるいは表示に問題がある場合は、その原因を究明し、コンテンツや設定を改善します。例えば、キャリアメールはHTMLメールの表示に制約がある場合があるため、シンプルなテキストベースのメールも考慮する必要があります。

テスト頻度: 新しいメールテンプレートを導入する際や、メール送信システムの大きな変更があった際、または配信性に問題を感じた際に実施することを推奨します。

複数プロバイダーでのテストは、Gmail以外のユーザーにも確実にメールを届けるための「品質保証」プロセスです。これにより、より広範なオーディエンスに対して、安定したメール配信を実現できます。

まとめ

独自ドメインメールがGmailの迷惑メールフォルダに入ってしまう問題は、Webサイトやビジネスの信頼性に直結する重要な課題です。本記事では、その根本原因から、SPF、DKIM、DMARCといった送信ドメイン認証の確立、IPレピュテーションの管理、メールコンテンツの最適化、Google Postmaster Toolsの活用、そして継続的な監視と改善に至るまで、Webインフラエンジニアの視点から多角的な対策を徹底解説しました。

メール配信の健全性は、一度設定すれば終わりというものではありません。Gmailの迷惑メールフィルターは日々進化し、送信者の評価基準も変化します。そのため、本ガイドで紹介した実践的なステップを継続的に実行し、最新の情報をキャッチアップしていくことが、長期的なメール到達率の維持には不可欠です。特に、Cssv.jpで提供されているようなDNS設定やサーバー運用の知識は、これらの対策の基盤となります。

もし、これらの対策を講じてもなお問題が解決しない場合や、より専門的な支援が必要な場合は、迷わず専門家にご相談ください。あなたの独自ドメインメールが、常に受信者のもとへ確実に届くよう、本記事がその一助となれば幸いです。

Frequently Asked Questions

独自ドメインメールがGmailで迷惑メールになる主な原因は何ですか?

主な原因は、SPF、DKIM、DMARCといった送信ドメイン認証の不備、送信元IPアドレスのレピュテーション低下、そしてメールコンテンツ(件名、本文、リンクなど)がスパムと誤解される要素を含んでいることです。Gmailはこれらの要素を総合的に評価し、メールの信頼性を判断します。

SPF、DKIM、DMARCとは何ですか?なぜ重要なのでしょうか?

これらはメールの送信ドメイン認証技術です。SPFは正規の送信サーバーを、DKIMはメールの改ざん防止を、DMARCは認証失敗時の処理ポリシーを定義します。これらを正しく設定することで、メールのなりすましを防ぎ、Gmailが送信元を信頼し、迷惑メール判定を避けるために不可欠です。

Google Postmaster Toolsはどのように役立ちますか?

Google Postmaster Toolsは、Gmailへのメール送信状況を監視するための無料ツールです。自身のドメインの迷惑メール率、IP/ドメインレピュテーション、認証成功率などを確認でき、問題の早期発見と対策立案に役立ちます。定期的なチェックが推奨されます。

メールコンテンツを改善するにはどうすれば良いですか?

スパムワードの使用を避け、件名は具体的に簡潔に、本文はテキストと画像のバランスを考慮し、クリーンなHTML構造を心がけましょう。不審なリンクや短縮URLは避け、受信者が簡単に配信停止できる明確なリンクを必ず提供することが重要です。

IPレピュテーションを健全に保つにはどうすれば良いですか?

迷惑メール報告率を低く保つことが最優先です。送信リストの定期的なクリーンアップ、存在しないアドレスへの送信停止、送信量の計画的な増加(IPウォームアップ)、そしてブラックリストに掲載されていないかの監視が重要です。信頼できるメールサーバーの選択も基本です。